www.industriogteknik.com

12

'10

Written on Modified on

Pålidelig trådløs forbindelse med 802.11 standard

Antallet af industrielle trådløse forbindelser stiger hurtigt på verdensplan – men der er nogle eksperter indenfor automatisering, der er skeptiske med hensyn til sikkerheden. Og det er et vigtigt emne. Der er ingen, der vil stille spørgsmålstegn ved denne skepsis. Denne artikel vil give nogle svar og forhåbentlig kunne overbevise skeptikerne om at sikkerheden ikke skal være grund til at udskyde overgang til trådløse forbindelser.

En mulighed er FHSS løsningen (Frequency Hopping Spread Spectrum – spring mellem frekvenser). FHSS radioer anvender forskellige former for trådløse protokoller, og ingen radio udenfor netværket kan trænge ind i korrespondancen i netværket. De fleste brugere ønsker imidlertid at anvende standard løsninger, der er baseret på IEEE 802.11 serierne (Bedre kendt som ”Wi-Fi” løsninger).

Sikkerhed

Den mest almindelige sikkerhed i radioer med IEEE standarder er knyttet til IEEE 802.11i standarden til sikker radiokommunikation. RadioLinx løsninger fra ProSoft Technology understøtter desuden adskillige andre mekanismer til forbedring af sikkerheden.

IEEE 802.11i

I 2004 offentliggjorde IEEE (Institute of Electrical and Electronics Engineers) IEEE 802.11i standarden som svar på overvejelserne omkring sikkerheden i 802.11 kommunikation. Der bliver ofte refereret til denne standard som WPA2, et udtryk, der oprindelig stammer fra Wi-Fi Alliancen. Den fundamentale forbedring i 802.11 sikkerheden ved at indarbejde 802.11i standarden, er brugen af AES (Advanced Encryption Standard)

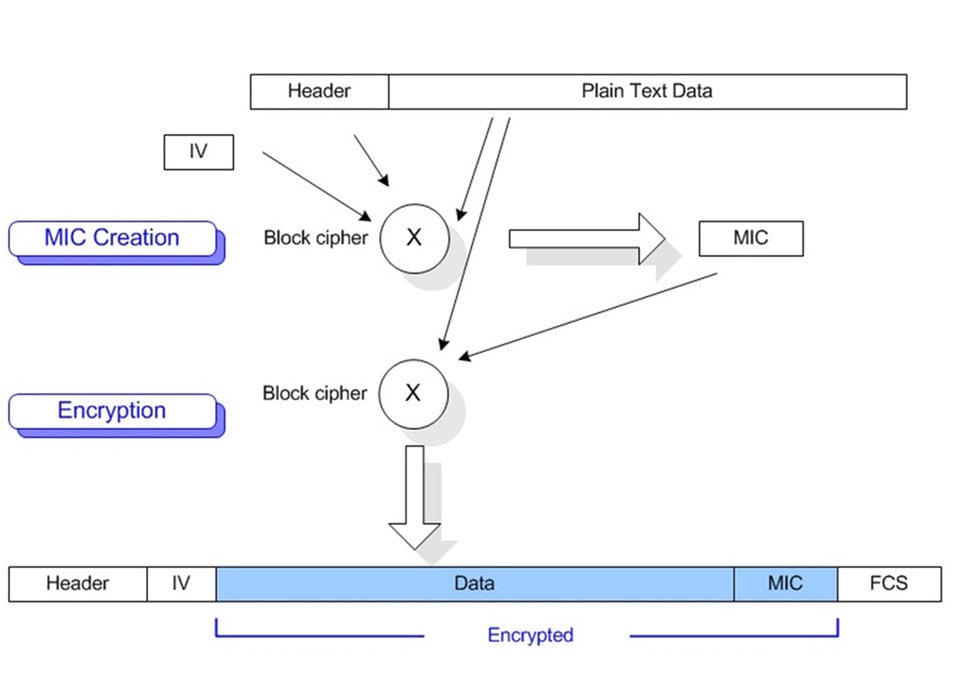

block cipher som krypterings 'motor'. Brugen af AES fik has på mange af svaghederne i den tidligere 802.11 krypteringsteknik, inklusive svaghederne i den centrale algoritme til planlægning. Adskillige andre, vigtige forbedringer blev ligeledes indarbejdet i 802.11i som løsning på sikkerhedsproblemer som godkendelse, replay angreb og data forfalskning.

AES kryptering

128-bit AES krypteringsalgoritmen blev godkendt af USA's regering i 2003 til brug til kryptering af hemmelige informationer. AES blev også godkendt af NSA (National Security Agency) til Top Secret informationer. RadioLinx radioerne understøtter brugen af 128-bit AES kryptering til al kommunikation – det er det højeste krypteringstrin der er godkendt til eksport af den amerikanske regering.

AES er et block cipher som er effektivt til implementering i hardware så kommunikationshastigheden ikke bliver påvirket. RadioLinx sørger for fuld gennemstrømning af data mens der udføres 802.11i kryptering og afkryptering af alle de datapakker, der overføres.

En væsentlig forbedring i AES i forhold til tidligere implementeringer af 802.1 sikkerhed er at det ikke er muligt at ekstrapolere krypteringsmåden, der bruges af radioerne, ved at studere den krypterede kommunikation.

Godkendelse

En anden vigtig forbedring i 802.11i sikkerheds implementeringen er forebyggelse af problemer, der opstår ved kommunikation med enheder, der ikke skulle have været tilladt i netværket. Tidligere var 802.11 sikkerheden under mistanke for at tillade 802.11 enheder at kommunikere med access points der efterlignede access points i netværket. Når en klient begyndte at kommunikere med et af disse problematiske access points kunne det trække information ud af klient enheden og dermed udgøre en større sikkerhedsbrist.

802.11i standarden indeholder en betydelig forbedret godkendelsesprocedure, der kræver at både access point og klienter påviser at de er godkendte til netværket – før kommunikationen starter. Betegnelsen for denne 802.11i proces er ”four-way handshake”. I denne proces udveksler access point og klient packets med en fælles kryptering. Begge enheder skal indeholde identiske, fælles nøgler for at godkendelse kan ske. Når godkendelsen er sket udveksler de to enheder en midlertidig nøgle, der bruges til kryptering af kommunikationen. Den foreløbige nøgle bliver fornyet med mellemrum af de to enheder som en ekstra sikkerhed.

Message Integrity Check

Mekanismerne i 802.11i modvirker som beskrevet ovenfor uautoriseret kryptering af meddelelser og forebygger at nøglen bliver stjålet så meddelelsen kan krypteres og afkrypteres. En tredje forbedring i 802.11i er at forebygge at falske data bliver genereret at en uautoriseret bruger -hvilket kunne have en negativ indflydelse på systemet.

802.11i standarden tilføjer en forbedret integritets check af meddelelserne for specielt at forebygge ondsindede angreb og forfalskede data. Replay angreb medfører en trådløs gentagelse af en meddelelse der tidligere blev transmitteret, med det formål at få modtager til at sende data igennem til Ethernet netværket.

Falske data angreb består af små ændringer i den krypterede datastrøm, som genererer dårlige packets i Ethernettet. Tidligere 802.11 sikkerhed lod begge disse sikkerhedsbrist passere.

802.11i mekanismen bruger både en 48-bit vektor til initialisering og en MAC ID af sender og modtager i en blandet mekanisme til at generere en integritets tjek sekvens, der bruges til at vurdere hver meddelelse. Den afværger replay angreb ved at blokere identiske packets, der er modtaget tidligere. Når en packet er modtaget med succes en gang, er blevet afkrypteret og sendt videre til Ethernet, bliver identiske packets afvist.

Angreb med forfalskede data bliver også undgået. Dertil kommer, at hvis der modtages flere packets fra en kilde, der synes at forfalske data, vil en klient koble sig fra og til igen så der dannes et nyt, sikkert nøgle sæt.

Sekundære sikkerhedsmekanismer

Udover brugen af 802.11i sikkerhed understøtter RadioLinx løsningerne adskillige andre mekanismer for at forbedre sikkerheden:

Mac Filtering – RadioLinx giver brugeren mulighed for at bruge radioernes MAC ID, der skal anvendes for at koble sig på. Når dette filter er implementeret, bliver kun trafik fra enheder med disse MAC ID tilladt. Enhver enhed med en anden MAC ID bliver ignoreret.

Skjult SSID – RadioLinx giver brugeren mulighed for at fjerne SSID (Service Set Identifier Definition) fra hans 802.11 udstråling. Det gør det mere vanskeligt for uautoriserede brugere at finde navnet på netværket og forsøge opkobling.

Blokering af generelle opkaldsforsøg – RadioLinx understøtter en indstilling, der fortæller radioen at den ikke skal svare på 802.11 opkaldsanmodninger, der ikke er rettet mod en specifik SSID. Den typiske mekanisme for en klient til opkobling til et access point er at den skal sende en anmodning om opkald for at afgøre om der er et access point i området. Et generelt opkaldsforsøg fremkalder svar fra access points i enhver SSID. Ved at forebygge dette skal klienten, der ønsker at blive koblet sammen med en radio, forud kende SSID så der kan sendes en anmodning direkte til netop dette SSID.

Overbevist om sikkerheden …

Hvad så med pålideligheden? Hvordan kan jeg være sikker på at mit netværk er pålideligt og sikkert nok til at transmittere mine kontrol data?

Det kunne blive temaet til en ny artikel med særlig opmærksomhed på 802.11n løsningerne (se de nye RadioLinx Industial 802.11n løsninger fra ProSoft Technology).

Denne nye IEEE standard giver mulighed for at flere netværk kan operere i samme lokation (22 ikke-overlappende kanaler) – og på grund af den måde den behandler multipath (multiple reflexions) er der robuste forbindelser med højhastighed til dataoverførsel (op til 300 Mbps trådløst).

Uden at gå for dybt ned i teorien kan man sige, at den industrielle 802.11n teknologi er god til mange applikationer til automatisering.

I mellemtiden kan man så tænke på at højhastighedssystemer til f.eks. påfyldningsmaskiner eller løftekraner har fået større pålidelighed og produktivitet takket være RadioLinx industrielle trådløse systemer.

Sikkerhed

Den mest almindelige sikkerhed i radioer med IEEE standarder er knyttet til IEEE 802.11i standarden til sikker radiokommunikation. RadioLinx løsninger fra ProSoft Technology understøtter desuden adskillige andre mekanismer til forbedring af sikkerheden.

IEEE 802.11i

I 2004 offentliggjorde IEEE (Institute of Electrical and Electronics Engineers) IEEE 802.11i standarden som svar på overvejelserne omkring sikkerheden i 802.11 kommunikation. Der bliver ofte refereret til denne standard som WPA2, et udtryk, der oprindelig stammer fra Wi-Fi Alliancen. Den fundamentale forbedring i 802.11 sikkerheden ved at indarbejde 802.11i standarden, er brugen af AES (Advanced Encryption Standard)

block cipher som krypterings 'motor'. Brugen af AES fik has på mange af svaghederne i den tidligere 802.11 krypteringsteknik, inklusive svaghederne i den centrale algoritme til planlægning. Adskillige andre, vigtige forbedringer blev ligeledes indarbejdet i 802.11i som løsning på sikkerhedsproblemer som godkendelse, replay angreb og data forfalskning.

AES kryptering

128-bit AES krypteringsalgoritmen blev godkendt af USA's regering i 2003 til brug til kryptering af hemmelige informationer. AES blev også godkendt af NSA (National Security Agency) til Top Secret informationer. RadioLinx radioerne understøtter brugen af 128-bit AES kryptering til al kommunikation – det er det højeste krypteringstrin der er godkendt til eksport af den amerikanske regering.

AES er et block cipher som er effektivt til implementering i hardware så kommunikationshastigheden ikke bliver påvirket. RadioLinx sørger for fuld gennemstrømning af data mens der udføres 802.11i kryptering og afkryptering af alle de datapakker, der overføres.

En væsentlig forbedring i AES i forhold til tidligere implementeringer af 802.1 sikkerhed er at det ikke er muligt at ekstrapolere krypteringsmåden, der bruges af radioerne, ved at studere den krypterede kommunikation.

Godkendelse

En anden vigtig forbedring i 802.11i sikkerheds implementeringen er forebyggelse af problemer, der opstår ved kommunikation med enheder, der ikke skulle have været tilladt i netværket. Tidligere var 802.11 sikkerheden under mistanke for at tillade 802.11 enheder at kommunikere med access points der efterlignede access points i netværket. Når en klient begyndte at kommunikere med et af disse problematiske access points kunne det trække information ud af klient enheden og dermed udgøre en større sikkerhedsbrist.

802.11i standarden indeholder en betydelig forbedret godkendelsesprocedure, der kræver at både access point og klienter påviser at de er godkendte til netværket – før kommunikationen starter. Betegnelsen for denne 802.11i proces er ”four-way handshake”. I denne proces udveksler access point og klient packets med en fælles kryptering. Begge enheder skal indeholde identiske, fælles nøgler for at godkendelse kan ske. Når godkendelsen er sket udveksler de to enheder en midlertidig nøgle, der bruges til kryptering af kommunikationen. Den foreløbige nøgle bliver fornyet med mellemrum af de to enheder som en ekstra sikkerhed.

Message Integrity Check

Mekanismerne i 802.11i modvirker som beskrevet ovenfor uautoriseret kryptering af meddelelser og forebygger at nøglen bliver stjålet så meddelelsen kan krypteres og afkrypteres. En tredje forbedring i 802.11i er at forebygge at falske data bliver genereret at en uautoriseret bruger -hvilket kunne have en negativ indflydelse på systemet.

802.11i standarden tilføjer en forbedret integritets check af meddelelserne for specielt at forebygge ondsindede angreb og forfalskede data. Replay angreb medfører en trådløs gentagelse af en meddelelse der tidligere blev transmitteret, med det formål at få modtager til at sende data igennem til Ethernet netværket.

Falske data angreb består af små ændringer i den krypterede datastrøm, som genererer dårlige packets i Ethernettet. Tidligere 802.11 sikkerhed lod begge disse sikkerhedsbrist passere.

802.11i mekanismen bruger både en 48-bit vektor til initialisering og en MAC ID af sender og modtager i en blandet mekanisme til at generere en integritets tjek sekvens, der bruges til at vurdere hver meddelelse. Den afværger replay angreb ved at blokere identiske packets, der er modtaget tidligere. Når en packet er modtaget med succes en gang, er blevet afkrypteret og sendt videre til Ethernet, bliver identiske packets afvist.

Angreb med forfalskede data bliver også undgået. Dertil kommer, at hvis der modtages flere packets fra en kilde, der synes at forfalske data, vil en klient koble sig fra og til igen så der dannes et nyt, sikkert nøgle sæt.

Sekundære sikkerhedsmekanismer

Udover brugen af 802.11i sikkerhed understøtter RadioLinx løsningerne adskillige andre mekanismer for at forbedre sikkerheden:

Mac Filtering – RadioLinx giver brugeren mulighed for at bruge radioernes MAC ID, der skal anvendes for at koble sig på. Når dette filter er implementeret, bliver kun trafik fra enheder med disse MAC ID tilladt. Enhver enhed med en anden MAC ID bliver ignoreret.

Skjult SSID – RadioLinx giver brugeren mulighed for at fjerne SSID (Service Set Identifier Definition) fra hans 802.11 udstråling. Det gør det mere vanskeligt for uautoriserede brugere at finde navnet på netværket og forsøge opkobling.

Blokering af generelle opkaldsforsøg – RadioLinx understøtter en indstilling, der fortæller radioen at den ikke skal svare på 802.11 opkaldsanmodninger, der ikke er rettet mod en specifik SSID. Den typiske mekanisme for en klient til opkobling til et access point er at den skal sende en anmodning om opkald for at afgøre om der er et access point i området. Et generelt opkaldsforsøg fremkalder svar fra access points i enhver SSID. Ved at forebygge dette skal klienten, der ønsker at blive koblet sammen med en radio, forud kende SSID så der kan sendes en anmodning direkte til netop dette SSID.

Overbevist om sikkerheden …

Hvad så med pålideligheden? Hvordan kan jeg være sikker på at mit netværk er pålideligt og sikkert nok til at transmittere mine kontrol data?

Det kunne blive temaet til en ny artikel med særlig opmærksomhed på 802.11n løsningerne (se de nye RadioLinx Industial 802.11n løsninger fra ProSoft Technology).

Denne nye IEEE standard giver mulighed for at flere netværk kan operere i samme lokation (22 ikke-overlappende kanaler) – og på grund af den måde den behandler multipath (multiple reflexions) er der robuste forbindelser med højhastighed til dataoverførsel (op til 300 Mbps trådløst).

Uden at gå for dybt ned i teorien kan man sige, at den industrielle 802.11n teknologi er god til mange applikationer til automatisering.

I mellemtiden kan man så tænke på at højhastighedssystemer til f.eks. påfyldningsmaskiner eller løftekraner har fået større pålidelighed og produktivitet takket være RadioLinx industrielle trådløse systemer.